谷歌机审机制全解析

近年来,Google Play 对 App 审核的严格程度不断提升,尤其是机审系统变得更加智能化和复杂化。作为开发者,若能深入了解 Google Play 的机审逻辑,就能更好地规避审核风险,提高应用的上架成功率。

本文将解析 Google Play 机审的核心逻辑,并提供实用的应对策略,帮助开发者顺利通过审核。

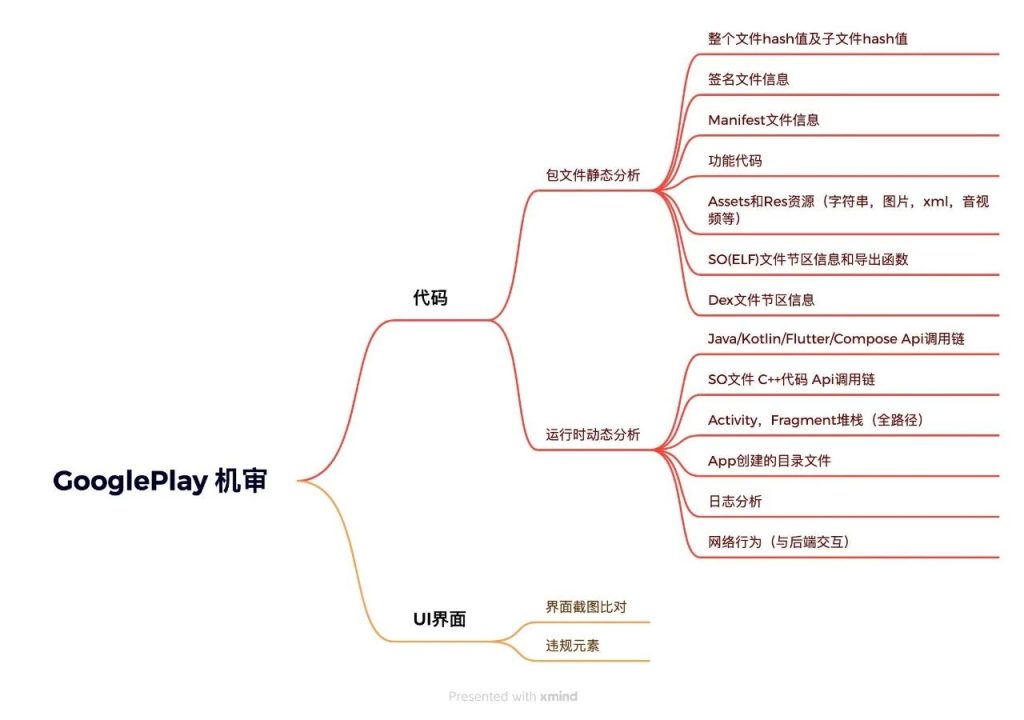

谷歌机审流程概述

当开发者提交 AAB 文件后,Google Play 的审核系统会立即开始分析。整个审核流程主要分为以下三个阶段:

- 静态分析 —— 主要针对代码结构、资源文件和应用权限进行检测。

- 动态分析 —— 在沙箱环境中运行应用,监测 API 调用、网络行为及 UI 交互。

- UI 识别 —— 通过界面截图比对,检测是否涉及违规或抄袭行为。

这三个阶段最终会形成一系列特征数据,与 Google 的违规数据库进行比对,进而决定 App 是否通过审核。

第一阶段:静态分析

静态分析主要是对应用的 AAB 文件进行解析,Google Play 重点关注以下几个方面:

1. Hash 值比对

Google 可能会通过 Hash 值对比 App 文件与已知违规应用的相似度。如果只是更改文件名称,而没有实际修改内容,Hash 值不会变化,因此依然可能被识别为关联应用。

2. 签名文件检测

切勿使用同一份签名文件来签署多个 App,尤其是曾经被封禁的应用,否则很容易触发关联检测。

3. Manifest 文件检查

Manifest 文件包含 App 的核心配置信息,例如权限声明、组件定义等。Google Play 会检测 Manifest 是否合规,并检查是否与违规应用的配置存在高度相似性。

4. 资源文件审查

- 资源文件(如 Res、Assets)是否包含违规内容(如侵权图片、敏感字符串)。

- 资源文件是否与已知违规 App 具有较高的相似度。

5. Dex 文件分析

Dex 文件包含 App 的核心代码,Google Play 主要审查:

- 代码是否与违规应用存在较高相似度。

- 是否存在恶意代码,如违规 SDK、代码注入等。

6. SO 文件检测

Google 可能会对 SO 文件的 ELF 节区信息进行分析,并检测其中的导出函数是否涉及违规操作。选择 SDK 时应谨慎,避免使用有风险的第三方 SDK。

在这一阶段,Google Play 会生成一个应用的静态分析特征表,并与其后台数据库比对,以判断 App 是否涉及违规。

第二阶段:动态分析

静态分析通过后,Google Play 会在沙箱环境中运行 App,并监测其动态行为,包括:

1. API 调用链分析

无论使用 Java、Kotlin、Flutter 还是 Compose 进行开发,最终都会转译为 Java 字节码。Google Play 会追踪 API 调用链,检测是否调用了违规或废弃 API。

2. SO 文件动态调用分析

与 Java API 类似,Google 也会分析 SO 文件中的 C++ API 调用情况,确保应用未使用高风险 SDK。

3. Activity / Fragment 堆栈追踪

Google Play 可能会记录 App 在运行过程中的 Activity 和 Fragment 路径,并检查是否与违规应用存在较大相似度。

4. 目录文件创建行为

App 运行时创建的目录结构会被审查,若目录命名与违规 App 过于相似,也可能引发关联检测。

5. 网络行为监测

- Google 会分析 App 访问的域名、API Path 以及 JSON 结构。

- 如果这些网络请求与已知违规 App 存在关联,可能会导致审核失败。

6. 日志输出审查

若两个不同包名的 App 在日志输出时的格式、关键字、内容高度相似,Google Play 可能会判定它们存在关联风险。

这一阶段的审核会生成动态分析特征表,并与 Google 违规数据库比对,以检测 App 是否符合规定。

第三阶段:UI 界面审核

在动态运行过程中,Google Play 会对 App 界面进行截图,并与违规数据库进行比对,以检查:

- UI 设计是否抄袭其他应用。

- 界面元素是否涉及侵权或敏感内容。

- 交互逻辑是否存在第二阶段:动态分析静态分析通过后,Google Play 会在沙箱环境中运行 App,并监测其动态行为,包括:1. API 调用链分析无论使用 Java、Kotlin、Flutter 还是 Compose 进行开发,最终都会转译为 Java 字节码。Google Play 会追踪 API 调用链,检测是否调用了违规或废弃 API。2. SO 文件动态调用分析与 Java API 类似,Google 也会分析 SO 文件中的 C++ API 调用情况,确保应用未使用高风险 SDK。3. Activity / Fragment 堆栈追踪Google Play 可能会记录 App 在运行过程中的 Activity 和 Fragment 路径,并检查是否与违规应用存在较大相似度。4. 目录文件创建行为App 运行时创建的目录结构会被审查,若目录命名与违规 App 过于相似,也可能引发关联检测。5. 网络行为监测

- Google 会分析 App 访问的域名、API Path 以及 JSON 结构。

- 如果这些网络请求与已知违规 App 存在关联,可能会导致审核失败。

UI 界面检测是机审的重要环节之一,尤其是对于与已有违规 App 视觉风格相似的应用,Google Play 可能会拒绝上架。

最终审核结果与应对策略

Google Play 在完成以上多个维度的检测后,会综合静态分析、动态分析和 UI 审查的结果,为 App 生成一个审核分数:

- 低风险:直接通过审核。

- 中等风险:可能要求进一步验证,或人工审核。

- 高风险:可能拒绝上架,甚至封禁账号。

如何提高 App 通过审核的成功率?

- 优化代码结构

- 避免直接复制或修改已有应用的代码。

- 选择正规 SDK,避免使用未知来源的代码库。

- 谨慎使用资源文件

- 确保图片、音频、文本等资源均为原创或具有合法授权。

- 确保签名文件唯一

- 为不同的 App 生成独立的签名文件。

- 优化网络请求

- 避免与违规域名建立关联。

- 调整 UI 设计

- 避免使用与已知违规 App 过于相似的界面布局。

总结

Google Play 机审系统日益复杂,审核规则也在不断升级。开发者应提前了解 Google Play 的机审逻辑,做好合规优化,而不是在遇到问题后才被动应对。

希望本篇文章能帮助大家更好地理解 Google Play 的审核机制,提高 App 的上架成功率,避免因违规而导致不必要的损失。

微信联系谷歌顾问

微信联系谷歌顾问